Tome las riendas de su responsabilidad en un modelo de responsabilidad compartida en la nube.

“Pasa a la nube” ha sido la respuesta vez más común en los últimos años para abordar el problema de cómo manejar cantidades masivas de datos. Por un lado, es comprensible, usar infraestructura propiedad de un tercero con equipos dedicados a implementar la seguridad desde su diseño, pruebas continuas y la validación suena atractivo.

Sin embargo, lo que muchos no toman en cuenta si bien la infraestructura de terceros está protegida y se prueba con regularidad, la implementación del entorno no lo está necesariamente. Tomemos como ejemplo AWS, uno de los proveedores de infraestructura y servicios en la nube más populares. Trabajan en un Modelo de Responsabilidad Compartida. Su backend (AWS) está protegido, pero el cliente es responsable de la configuración de su propio entorno, servicios e incluso la configuración de cifrado.

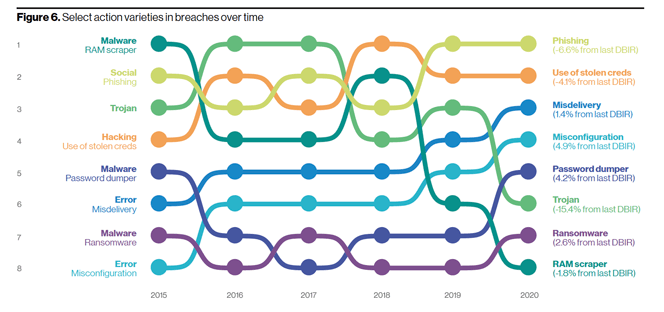

Si miramos el Informe de investigación de violación de datos de Verizon 2020 (DBIR), vemos que las configuraciones incorrectas vieron un aumento del 4.9% con respecto al informe de 2019. Y ha ido en aumento desde 2017.

Reporte y acciones derivados de la investigación 2020 Verizon Data Breach

Si sigue algún medio de información sobre filtración de datos, es muy probable que se haya encontrado con al menos una base de datos con acceso no autorizado debido a que no se requiere contraseña. ¿Cómo se les pudo pasar algo así?

Nos remonta al modelo de responsabilidad compartida que tienen prácticamente todos los proveedores en la nube.

¿Se ha entrenado al equipo de implementación sobre los requerimientos de configuración para seguridad?

¿Alguien ha comprobado cuál es la configuración predeterminada o cómo se debe implementar?

¿Se ha realizado una evaluación de impacto de protección de datos (DPIA)?

¿Se ha hecho una evaluación de seguridad durante la fase de prueba?

Las implementaciones en la nube no reducen su responsabilidad en cuestión de protección de datos. Aumentan la superficie de ataque y el panorama de amenazas contra datos sigue siendo su responsabilidad proteger. Si bien puede reducir otros costos, es importante realizar una evaluación adecuada de riesgos y ciberseguridad de la solución antes de su lanzamiento. De lo contrario, puede terminar gastando los “ahorros en costos” en complementos de seguridad o respuesta a incidentes.

En este momento, muchos de nosotros estamos trabajando en un entorno remoto forzado. Para algunos, esto es positivo. ¡Incluso hay algunos que dicen que tienen más tiempo! Sin embargo, para otros, esta ha sido una transición difícil, especialmente aquellos que apoyan el despliegue rápido de soporte técnico remoto. La respuesta rápida en caso de emergencia es una cosa, pero cuando se le pide que migre a una infraestructura en la nube, la planificación adecuada y la recopilación de requisitos son imprescindibles.

El contexto lo es todo

Al buscar nuevas soluciones, hay que comenzar con lo que se implementa actualmente en el entorno, desde SIEM hasta la administración de parches, la administración de vulnerabilidades, MDM y más. Luego hay que considerar cuáles son los requisitos y los flujos de trabajo. Esto es todo para que pueda contextualizar la solución.

Ver DEMOS puede ser bueno para destacar todas las capacidades e integración de las soluciones a evaluar. Pero sin el conocimiento anterior, no es puedo hacer preguntas inteligentes y no puedo saber si esta solución mejorará u obstaculizará nuestro entorno.

Por ejemplo, imagina que necesitas implementar una nueva solución de administración de parches que tenga una opción de soporte técnico remoto integrado. Realiza una demostración de los productos A, B y C, y luego selecciona el producto A debido a lo que ofrece, pero durante la fase de implementación, se dio cuenta de que esta solución no va a funcionar. La investigación / recopilación de requisitos nunca marcó su entorno teórico por tener servidores Linux y dispositivos finales macOS, que el producto A no es compatible. El tiempo y el costo se pierden por un problema que podría haberse abordado fácilmente mediante un correo electrónico de pregunta inicial a las empresas en primer lugar.

Cuando busque revisar la madurez actual de su entorno, para enfocarse en mejorar este programa holísticamente, se puede preguntar las siguientes siete preguntas:

- ¿Qué integraciones se requieren?

- ¿Cuál es la capacidad del equipo de operaciones? es decir, mire su experiencia, conocimientos y tome nota de las lagunas de conocimiento para una posible capacitación.

- ¿Cuál es el riesgo inherente de la organización? es decir, riesgo sin los controles establecidos.

- ¿Cuáles son los escenarios probables? es decir, probables ataques, tipos de actores maliciosos, motivaciones, etc.

- ¿Qué requisitos de cumplimiento se necesitan?

- ¿Qué cubre ya el programa actual?

- ¿Cuál es el presupuesto disponible? ¿Es el equipo capaz de construirlo adecuadamente?

Inteligencia de su entorno

Marco de seguridad cibernética del NIST

Como sabemos por el DBIR de 2020, el 55% de todas las infracciones fueron de grupos delictivos organizados y el 86% de actores motivados financieramente. Conocer su riesgo inherente, los posibles atacantes y sus ataques esperados es una forma brillante de utilizar su conocimiento existente para mejorar la postura de seguridad.

Agregue a este entorno alineación de ciber inteligencia con los programas de seguridad cibernética, es decir, identificar, proteger, detectar, responder, recuperar. Siga por observar la línea base de su entorno y crear una receta para medidas de seguridad proactivas adaptadas a sus propias necesidades comerciales.

Este blog se publicó originalmente en inglés aquí: https://www.tripwire.com/state-of-security/featured/data-responsibilities-shared-responsibility-model-cloud/

The post ” Tome las riendas de su responsabilidad en un modelo de responsabilidad compartida en la nube.” appeared first on TripWire

Source:TripWire – Denisse Vega