Mitigación del riesgo en la producción industrial con Tripwire

Parece que los temas más populares en ciberseguridad durante el último año han sido la confianza “Zero Trust”, así como la convergencia de la tecnología de la información (TI) y la tecnología operativa (TO). Estos desarrollos son buenos, ya que señalan algún movimiento positivo hacia una mejor seguridad general. Merece la pena destacar algunos de los riesgos actuales, con la mirada puesta en la protección de sectores específicos, como las plantas de producción de petróleo y gas.

¿Qué califica a Tripwire como un socio capaz en este ámbito? Tripwire es un líder en ciberseguridad y cumplimiento en el espacio de TI. Durante más de 20 años, Tripwire ha sido capaz de aportar controles básicos y fundacionales a nuestros clientes. Proporcionamos soluciones estables en un mundo de ciberseguridad que de otro modo sería inestable.

Tripwire y la ciberseguridad industrial

Dos áreas en las que la combinación de la oferta de productos de Tripwire se realiza perfectamente para mitigar el riesgo, el riesgo cibernético y el riesgo de producción. Para el riesgo cibernético, aportamos controles básicos de soluciones de red y software de TI y TO para mitigar ese riesgo. El riesgo de producción se mitiga mediante configuraciones y actualizaciones fiables de sus distintos dispositivos, garantizando que su entorno funcione con el máximo rendimiento y fiabilidad. ¿Cómo podemos ofrecer tan altas garantías?

Lo hacemos en la forma en que proporcionamos nuestras soluciones. Tripwire protege su organización aportando controles de integridad, regulando y alertando sobre las configuraciones de sus diversos componentes de software y hardware. Además, tenemos flujos de trabajo automatizados, así como integraciones en todo el espacio de trabajo. Tripwire también cuenta con una biblioteca de cumplimiento muy amplia que puede aplicarse tanto a nivel interno como para necesidades normativas. Nuestra plataforma de supervisión continua proporciona resultados y pruebas para ayudar a los clientes a mejorar y aplicar sus políticas de seguridad. Estos resultados también son aplicables para las auditorías.

Algunas de las características más refinadas que ofrece nuestra plataforma incluyen un inventario de hardware y software, lo que proporciona a una organización una mejor visibilidad de lo que exactamente se pretende proteger. Además, ofrecemos gestión de registros, gestión de vulnerabilidades y control de cambios. Todos estos son elementos fundamentales en cualquier programa de ciberseguridad. Una organización puede construir sobre esa base con la orientación de terceros, por ejemplo, los Controles CIS. El catálogo de productos de Tripwire facilita la asignación directa a los Controles CIS, ofreciendo más fuerza y credibilidad a una operación de seguridad.

También abordamos los requisitos específicos del sector. Desde el punto de vista de las compañías eléctricas, las normas NERC CIP están bien establecidas y son una piedra angular de nuestro negocio industrial. Del mismo modo, nuestras bibliotecas también incluyen las normas IEC 62443 y la guía NIST 800. Desde ese punto de vista, Tripwire es único, ya que somos capaces de aportar resultados de auditorías normativas y reglamentarias a nuestros clientes.

Vemos que los clientes pasan de un enfoque de TI a otro de TO. Tripwire tiene la capacidad de ofrecer ambas cosas. Asimismo, podemos gestionar ambas soluciones de forma centralizada en lugar de tener que proporcionar múltiples consolas y soluciones para realizar el trabajo. De este modo, una organización tiene una capacidad recién establecida para salvar la brecha entre TI y TO. La forma en que conseguimos hacerlo y optimizar realmente las operaciones desde el punto de vista de TO, es llegar a ella aprovechando las mejores prácticas de TI.

Además, podemos aprovechar los recursos y el presupuesto. Así que cerrar la brecha es realmente muy beneficioso para TO para aprovechar esos recursos. Están bien establecidos en el lado de la TI. Tripwire logra esto con dos productos diferentes. Una es el producto Tripwire Enterprise, que se ha desarrollado y mejorado durante 20 años. Tripwire también ofrece Tripwire Log Center para la gestión de registros, la detección de cambios en las políticas, la gestión de la configuración de seguridad, la evaluación de las vulnerabilidades, y una herramienta de análisis & tableros. En cuanto a las tecnologías de la información, hemos aprovechado al máximo nuestra asociación con Belden, Hirschmann, Tofino y Garrettcom, y nuestras herramientas de identificación de activos y gestión de vulnerabilidades específicas para las tecnologías de la información. Esto proporciona a nuestros clientes una cartera de TI que se basa en las tecnologías que se utilizan en los espacios de TI, principalmente los servidores de sistemas operativos.

En los espacios de TO, tenemos la detección de dispositivos basada en protocolos de TO, la cual se trata de una tecnología pasiva y en la inspección profunda de paquetes. Estas tecnologías se basan en gran medida en los protocolos, por lo que son decididamente diferentes entre el lado de TI y el lado de TO. El inventario de activos de Tripwire, la gestión de vulnerabilidades y los resultados de la topología de la red se crearon a propósito para el entorno de TO.

Lo que hace único a Tripwire es que tomamos los datos brutos de todos los dispositivos, ya sean de TI o de TO, sus configuraciones y su software. Recogemos la información, y luego ponemos reglas y pruebas sobre esos aspectos individuales en nuestro mecanismo de ciberseguridad. El resultado es información procesable que permite a los operadores de seguridad de TI y TO dar los siguientes pasos para mitigar ese riesgo cibernético y/o de producción. Con esto, Tripwire proporciona la capacidad de aplicar políticas y marcos de ciberseguridad a los dispositivos de TI y TO en una sola solución.

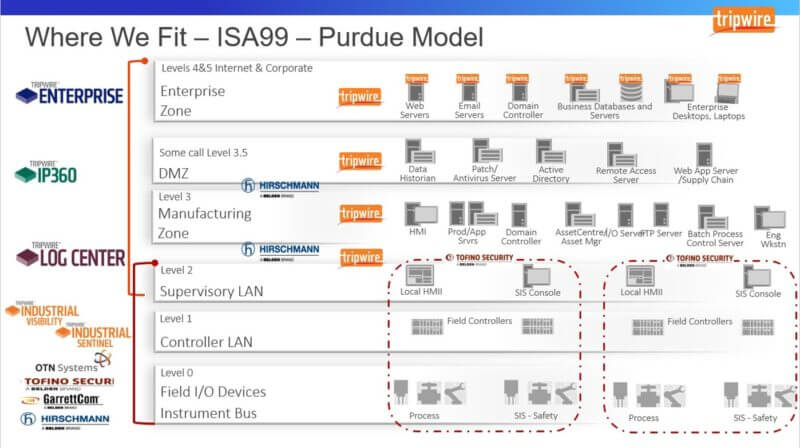

Si nos fijamos en el modelo de Purdue, se muestra cómo la línea de productos Tripwire se asigna a cada segmento del espacio industrial, y va desde las TI hasta las TO, lo que facilita su visualización.

Hay muchas empresas que pueden ofrecer soluciones de TI y muchas que pueden ofrecer soluciones de TO, pero lo que realmente se necesita es una empresa que pueda hacer ambas cosas. El desafío aquí es realmente una combinación de activos, la combinación de tecnologías que están en uso, y la administración de TI y TO de quien es dueño y opera. Cuando añadimos las consideraciones presupuestarias, es un espacio muy confuso. Sin embargo, la línea de productos Tripwire ofrece la posibilidad de cubrir todas las áreas tanto en el espacio de TI como de TO.

A modo de ilustración para las industrias del petróleo y el gas, la sala de control física se considera un espacio de TI. Tripwire Enterprise y nuestra herramienta de exploración activa IP360 ofrecen la visibilidad necesaria para la visibilidad industrial. Junto con Tripwire Industrial Visibility, que proporciona la identificación de activos y la gestión de la vulnerabilidad; Log Center, que puede funcionar entre los dos productos, y las soluciones de hardware de Hirschmann dan a una organización la capacidad de proporcionar todo una solución que va desde la superficie del pozo hasta la sala de control. Todo ello crea un conjunto óptimo de soluciones para aprovechar nuestros recursos y también nuestros presupuestos.

Recientemente, acabamos de revelar que también podemos integrar Nozomi. Nozomi es otra solución muy popular en los espacios TO. Hemos colaborado con ellos para hacer la misma integración de llevar los activos de Nozomi a Tripwire Enterprise para la aplicación de políticas de seguridad. Se trata de otra integración muy potente, que acorta aún más la distancia entre TI y TO. Estamos a punto de lanzar un servicio gestionado para nuestras soluciones TO.

Todos sabemos que el riesgo cibernético no va a desaparecer y una de las áreas más importantes que necesita la mejor protección son nuestros sistemas de control industrial. La única manera de conseguir realmente una cobertura de seguridad total en las infraestructuras críticas es a través del nexo entre TI y TO. Tanto si se trata de un sistema SCADA como de un sistema DCS, la sincronización importa, la fiabilidad importa, y todo ello puede tener un impacto en su producción.

Tripwire ofrece la posibilidad de que las soluciones de TI y TO le aporten una mitigación de los riesgos de ciberseguridad, así como una mitigación de los riesgos de producción, con el fin de garantizar que ambas áreas estén con el menor riesgo posible. Puede obtener más información aquí:

https://www.tripwire.com/solutions/industrial-control-systems.

The post ” Mitigación del riesgo en la producción industrial con Tripwire” appeared first on TripWire